chatgpt每日一问:详解/etc/fstab

/etc/fstab 是 Linux 系统中用于定义文件系统挂载点的配置文件。它提供了一种自动化的方式来在系统启动时挂载分区和设备,并指定挂载选项。以下是对其详解: 文件位置和格式 文件路径:/etc/fstab 每行定义一个文件系统的挂载...

/etc/fstab 是 Linux 系统中用于定义文件系统挂载点的配置文件。它提供了一种自动化的方式来在系统启动时挂载分区和设备,并指定挂载选项。以下是对其详解: 文件位置和格式 文件路径:/etc/fstab 每行定义一个文件系统的挂载...

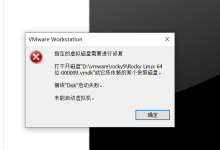

昨天电脑待机,结果早上发现重启了,虚拟机启动报错,如下 指定的虚拟磁盘需要进行修复 打不开磁盘“00009.vmdk”或它所依赖的某个快照磁盘。 模块Disk 启动失败。 未能启动虚拟机。 查了一下,第一步是删除虚拟机所在目录中的lck文件...

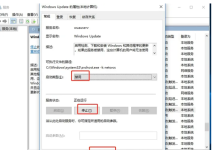

Win10停止支持后,坚持win10的用户最先面临的问题其实不是没有补丁可打,而是防止微软玩阴的。 万一哪天一个“不小心”更新了一个补丁,win10隔三岔五蓝屏卡顿你受得了么。 不管你受得了受不了,我是受不了,所以我决定彻底关闭win10的...

因为工作原因,需要在内网环境搭建yum镜像源。 搭建镜像源本身没有多大的技术难度,最主要解决的问题如下: 1、部分系统的源在使用reposync进行从官方源拉取到本地的时候会校验我们本地使用的系统,如果系统不匹配会出现403错误,解决方法就...

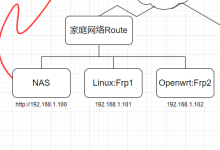

概述 家庭环境,这里特指中国大陆家庭拨号上网环境,首先是80与443端口都是不通的,要想实现https,配置相对比较麻烦。 1、如果拨号环境没有公网ip或要用443端口,也就是没法通过默认的https端口实现加密访问,就需要使用frp之类的...

frp是一个可用于内网穿透的高性能的反向代理应用,支持 tcp, udp, http, https 协议。 官方网站:https://gofrp.org/zh-cn/ 具体实现: 1、需要一个公网ip地址,用来安装部署frp服务端frps ...

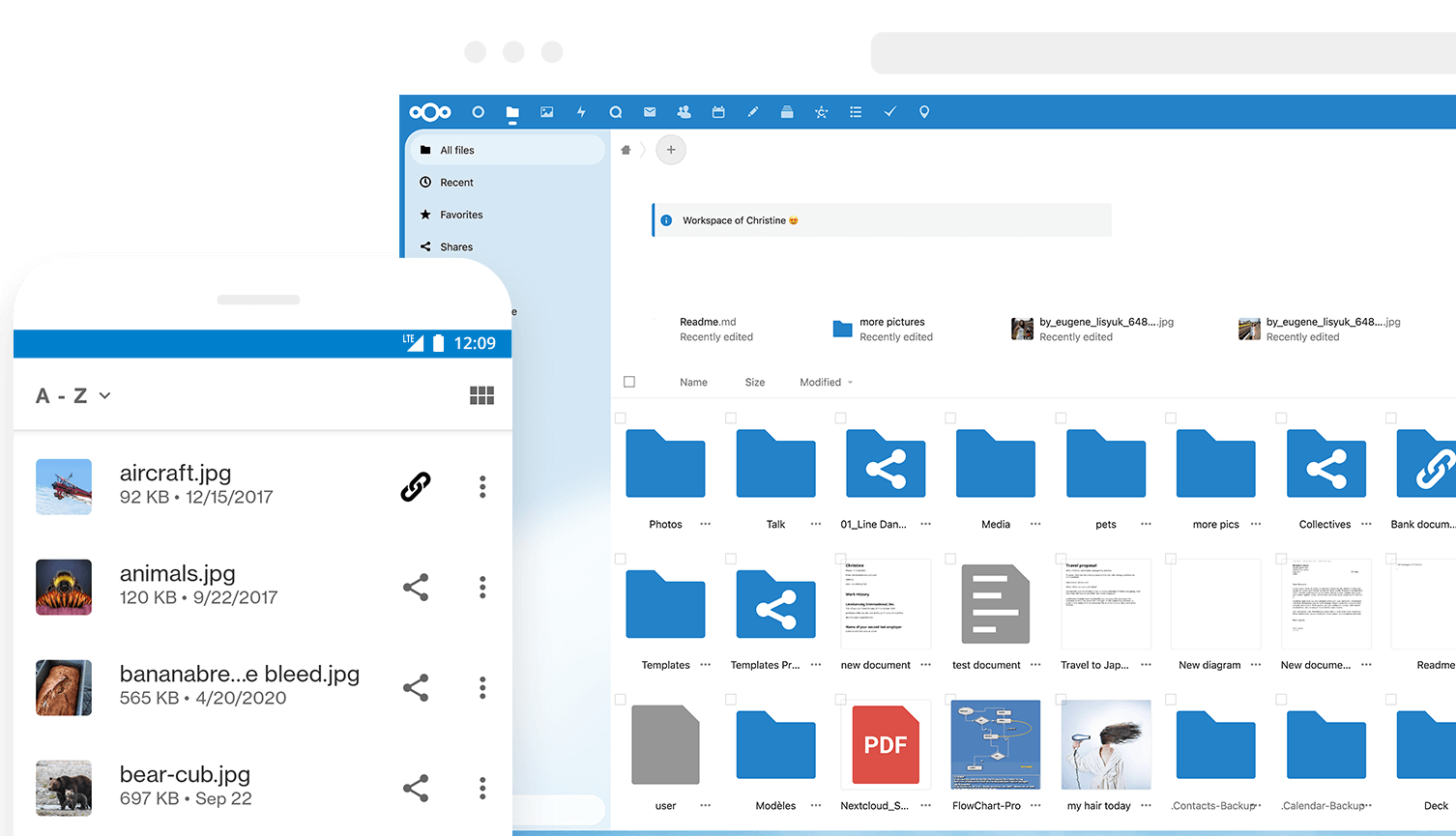

之前做了好多视频,都有讲到nextcloud搭建,但是没有一篇单独的文章写文档,此篇补全这个遗憾。 之前关注我的朋友可能知道,我所有的应用都是在nextcloud中部署的,nextcloud当然也不例外。 以unraid为例,先获取镜像: ...

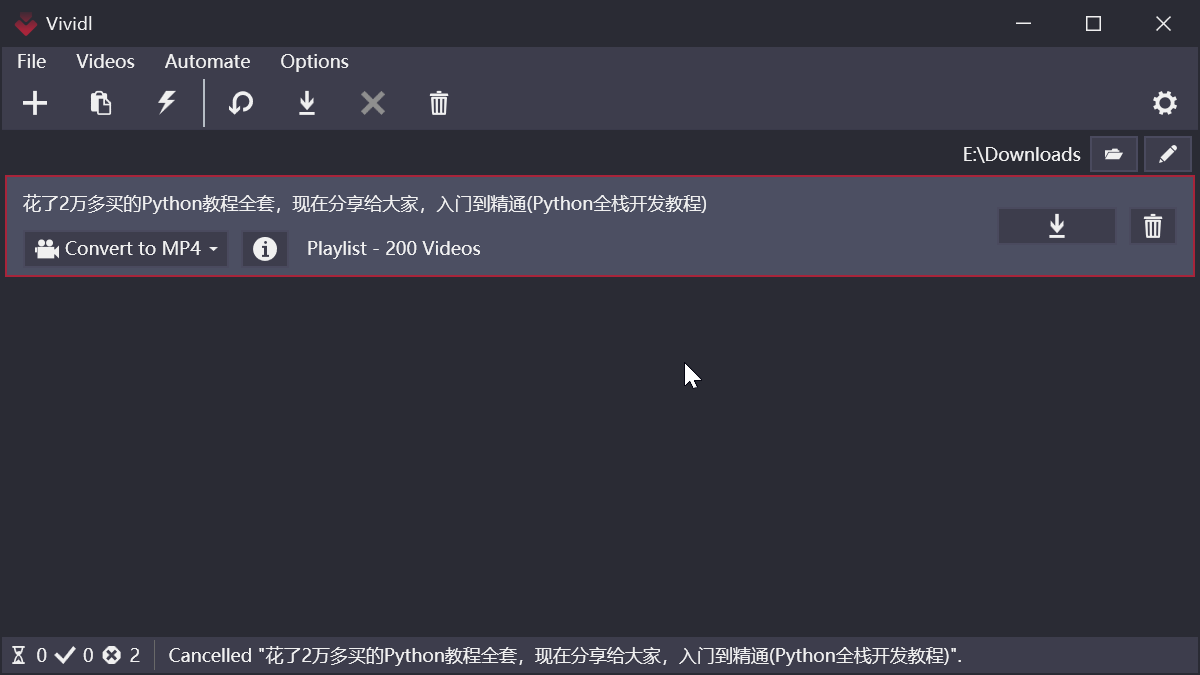

本文章内容包括 vividl下载工具下载安装使用说明youtubedl-material容器的安装使用yt-dlp命令行下载工具说明 之前我在nas上搭建一个流媒体下载的工具 http://192.168.188.100:17442/#/h...

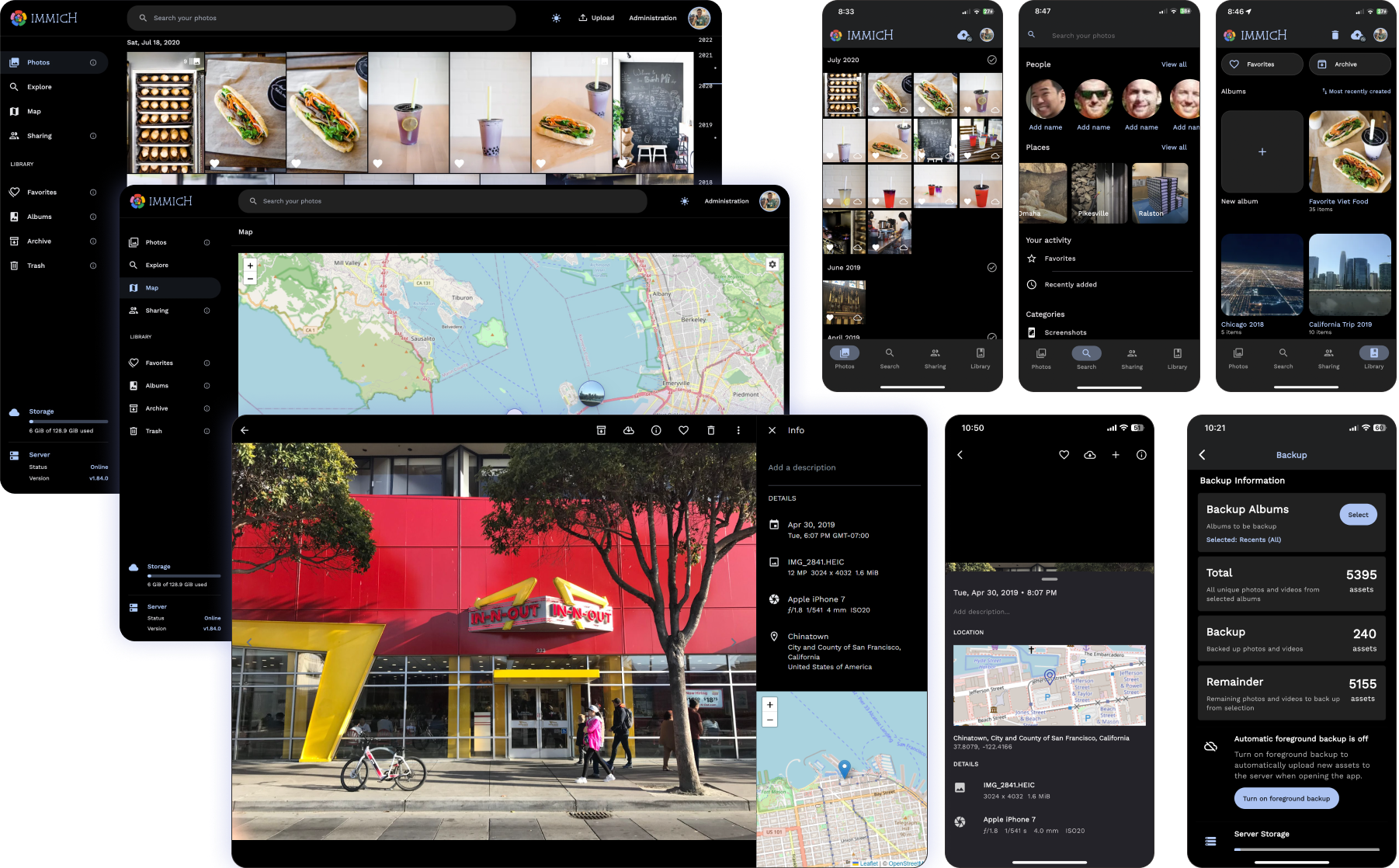

之前的时候immich在我的e3 1265l的机器上无法运行,缺少avx支持,现在新版已经不需要这个了,可以运行成功自动分类了。 安装也有变化,多了个typesense。 官方安装文档:https://immich.app/docs/ins...

rsync正是数据同步的神器,而且在大部分的nas系统上,rsync几乎是标配,我们只需要学会使用它 Rsync是一款开源的、快速的、多功能的、可实现全量及增量(全量备份是指全部备份,增量备份是在上一次备份的基础上只备份更新的内容)的本地...